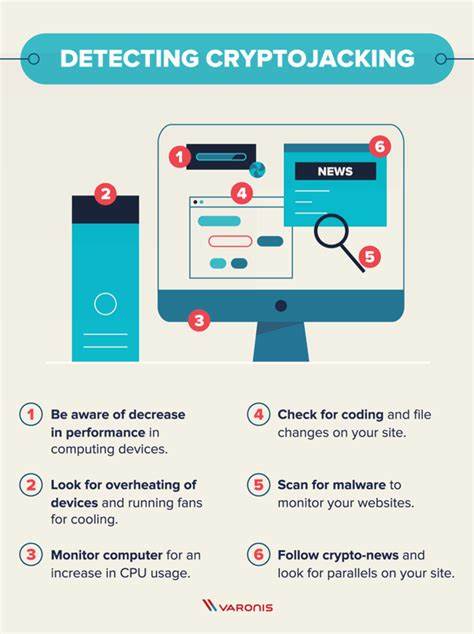

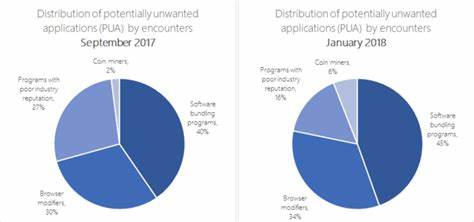

**مقدمة** في عالم التكنولوجيا المتطور، أصبحت العملات الرقمية واحدة من أبرز الموضوعات التي تشغل الأذهان. ومع تزايد شعبيتها، ظهرت تهديدات جديدة تهدد الأمان الرقمي، ومن بينها ظاهرة "الكرابتوجاكينغ" أو "اختطاف التعدين". هذه الظاهرة قد تكون مجهولة للبعض، لكنها تمثل تهديدًا حقيقيًا يمكن أن يؤثر على أجهزة الكمبيوتر والشبكات في جميع أنحاء العالم. سنستعرض في هذا المقال مفهوم الكرابتوجاكينغ، طرق اكتشافه، ووسائل الحماية التي يمكن اتخاذها لضمان الأمان الرقمي. **ما هو الكرابتوجاكينغ؟** الكرابتوجاكينغ هو عملية اختطاف موارد جهاز الكمبيوتر الخاص بك أو شبكة لتعدين العملات الرقمية دون علم المستخدم. يقوم المهاجمون بنشر برمجيات خبيثة (Malware) على الأجهزة المستهدفة، مما يجعل هذه الأجهزة تعمل على حل الخوارزميات المعقدة اللازمة لتعدين العملات الرقمية مثل البيتكوين والإيثيريوم. وبذلك، يستغل المهاجمون طاقة المعالجة للضحايا لتحقيق مكاسب مالية دون أي تكلفة في الكهرباء أو الموارد. تزايدت حالات الكرابتوجاكينغ بشكل ملحوظ في السنوات الأخيرة، حيث يلجأ المهاجمون إلى أساليب متعددة لتحقيق أهدافهم. يمكن أن يحدث ذلك من خلال مواقع الويب المملوكة للمهاجمين، أو من خلال رسائل البريد الإلكتروني الخبيثة، أو حتى عبر الإعلانات على الإنترنت. **كيف يتم اكتشاف الكرابتوجاكينغ؟** تعتبر اكتشافات الكرابتوجاكينغ تحديًا كبيرًا بسبب تقنيات الاختراق المتقدمة التي تستخدمها البرمجيات الخبيثة. ومع ذلك، هناك بعض العلامات التي يمكن أن تشير إلى وجود هذه الظاهرة على جهاز الكمبيوتر أو الشبكة. من أبرز العلامات التي قد تدل على اختطاف التعدين هي الزيادة المفاجئة في استخدام وحدة المعالجة المركزية (CPU) أو وحدة معالجة الرسومات (GPU). إذا كنت قد لاحظت أن جهاز الكمبيوتر الخاص بك أصبح أبطأ بشكل ملحوظ، أو إذا كان مروحة التبريد تعمل بشكل مستمر، فقد تكون هذه إشارة إلى أنك ضحية لعملية الكرابتوجاكينغ. بالإضافة إلى ذلك، يمكن استخدام برامج مكافحة الفيروسات وأدوات اكتشاف البرمجيات الخبيثة للتحقق من وجود أي تطبيقات مشبوهة تعمل في الخلفية. يجب على المستخدمين تحديث برامجهم بانتظام وإجراء فحص شامل للنظام للكشف عن أي تهديدات محتملة. **طرق الحماية من الكرابتوجاكينغ** حماية الجهاز من الكرابتوجاكينغ تستلزم بعض التدابير الاحترازية التي يمكن أن يتبعها الأفراد والشركات. إليك بعض الاستراتيجيات الفعالة: 1. **استخدام برامج مكافحة الفيروسات:** من الضروري تزويد الأجهزة ببرامج مكافحة الفيروسات القوية والتي تتضمن تحديثات دورية للكشف عن البرمجيات الخبيثة التي قد تحمل خصائص الكرابتوجاكينغ. 2. **تحديث النظام والبرامج:** تأكد من أن نظام التشغيل والبرامج المثبتة على جهازك محدثة بشكل دوري. التحديثات غالبًا ما تحتوي على تصحيحات أمان التي تجعل من الصعب على البرامج الخبيثة التسلل. 3. **تحديد ميزات متصفح الويب:** عند استخدام متصفح الإنترنت، تأكد من تفعيل ميزات الحماية مثل حظر النوافذ المنبثقة والحماية من المواقع المشبوهة. يمكن أن تساعد الإضافات (Extensions) الخاصة بالتحقق من الأمان أيضًا في تقليل المخاطر. 4. **تجنب الروابط المشبوهة:** يجب على المستخدمين توخي الحذر عند النقر على الروابط في رسائل البريد الإلكتروني أو على الشبكات الاجتماعية. لا تفتح أي روابط أو مرفقات غير معروفة، حيث يمكن أن تكون طرقًا لزرع البرمجيات الخبيثة. 5. **تثقيف المستخدمين:** يعتبر التثقيف والتوعية عن الخطر جزءًا crucial لتحقيق الوقاية من الكرابتوجاكينغ. يجب على الشركات والمؤسسات أن تنظم ورش عمل لتوعية موظفيها حول كيفية التعرف على التهديدات الشائعة وكيفية التعامل معها. **الخاتمة** على الرغم من أن الكرابتوجاكينغ يمثل تهديدًا جادًا لعالم التكنولوجيا والأمان الرقمي، إلا أن اتخاذ التدابير الوقائية المناسبة يمكن أن يسهم بشكل كبير في تقليل المخاطر. من خلال تحديث البرمجيات، استخدام برامج مكافحة الفيروسات، وتوعية المستخدمين، يمكن للأفراد والشركات الحد من فرص التعرض لهذا النوع من الهجمات. في النهاية، الأمان الرقمي هو مسؤولية جماعية تتطلب وعيًا دائمًا واستعدادًا لمواجهة التحديات الحديثة.。

الخطوة التالية