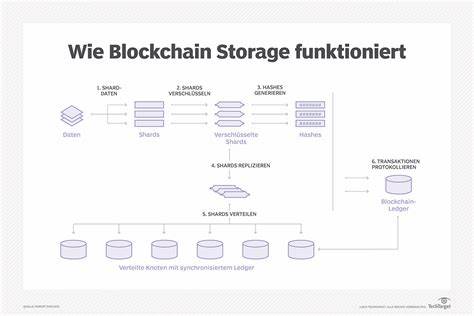

في عصرنا الرقمي الحالي، تتزايد الحاجة لتخزين البيانات بشكل آمن وفعال، خاصةً مع التهديدات المستمرة للسيبرانية. ومن هذا المنطلق، أضحت تقنيات التخزين المعتمدة على البلوكشين واحدة من الحلول المبتكرة والفعالة لمواجهة التحديات التي تفرضها الأنظمة المركزية التقليدية. في هذا المقال، نستعرض مفهوم تخزين البيانات باستخدام البلوكشين، مقسمين العملية إلى ست خطوات رئيسية لفهم كيف يمكن لهذه التقنية أن تحدث ثورة في عالم التخزين. تتمثل الخطوة الأولى في عملية التخزين عبر البلوكشين في تقسيم البيانات إلى شظايا. تُعرف هذه العملية باسم "الشاردينغ"، حيث يتم تقسيم البيانات إلى أجزاء صغيرة، مما يسهل توزيعها على عدة عقد في الشبكة. يعد الشاردينغ أمرًا حيويًا لضمان توزيع الحمل وتحسين الأداء. يمكن أن تختلف الطريقة التي يتم بها الشاردينغ بناءً على نوع البيانات أو التطبيق المعني، مما يعكس مرونة النظام في التعامل مع مختلف السيناريوهات. بعد ذلك، تأتي الخطوة الثانية، والتي تتمثل في تشفير كل شظية. يتم تشفير البيانات المحلية لكل شظية لضمان حماية المعلومات. هذه الخطوة تهدف إلى ضمان أن لا يمكن لأحد غير المالك الأصلي الوصول إلى البيانات أو الاطلاع عليها، بغض النظر عن مكان وجود الشظايا. يعتبر تشفير البيانات عنصرًا أساسيًا في تأمين المعلومات، مما يجعله ضروريًا في أي نظام يعتمد على التخزين المعتمد على البلوكشين. تتبع الخطوة الثالثة إنشاء هاش فريد لكل شظية. يقوم نظام التخزين القائم على البلوكشين بإنشاء هاش، وهو سلسلة مشفرة ثابتة الطول تمثل البيانات أو مفاتيح الشظية. يُضاف هذا الهامش إلى البيانات الوصفية الخاصة باللجنة وكذلك إلى بيانات الشظية، مما يساعد في الربط بين المعاملات والشظايا المخزنة. تختلف طرق إنشاء الهشات من نظام إلى آخر، ولها تأثير مباشر على أمان البيانات وسرعة الوصول إليها. في الخطوة الرابعة، يتم تكرار كل شظية. تهدف هذه الخطوة إلى ضمان وجود نسخ احتياطية كافية لكل شظية لتحسين توافر البيانات وأدائها والحماية ضد التدهور أو فقدان البيانات. يحدد مالك البيانات عدد النسخ التي يجب إنشاؤها وأين يجب تخزينها. من المهم أن يحدد مالك المحتوى الحد الأدنى من النسخ للحفاظ على البيانات وضمان عدم فقدانها في أي وقت. الخطوة الخامسة تتعلق بتوزيع الشظايا المكررة. يتم توزيع الشظايا المكررة عبر شبكة نظير إلى نظير، مما يسهل تخزين البيانات في مواقع جغرافية متباينة. يمكن أن تمتلك العديد من المنظمات أو الأفراد الدوائر التخزينية، حيث يقومون بتأجير سعات تخزين إضافية كنوع من التعويض، عادةً باستخدام العملات المشفرة. في هذا النظام، لا يمتلك أي طرف جميع الموارد التخزينية أو يتحكم في البنية التحتية التخزينية بالكامل، مما يعزز من سلامة البيانات. أخيرًا، تحتفظ النظام بتسجيل جميع المعاملات في دفتر الأستاذ القائم على البلوكشين. تسجل هذه السجلات كل التفاصيل المتعلقة بالشظايا، مثل موقع الشظايا، هاش الشظايا، وتكاليف الإيجار. إن دفتر الأستاذ يمثل شبكة شفافة، قابلة للتحقق، وقابلة للتتبع، وآمنة ضد التلاعب. وهو يساهم في تعزيز الأمان والثقة في النظام، مما يجعل البلوكشين الخيار المثالي للتخزين الآمن. على الرغم من أن الخطوة السادسة تتعلق بتسجيل المعاملات، إلا أن التكامل مع البلوكشين هو عملية مستمرة تعتمد على نوع نظام التخزين المستخدم. على سبيل المثال، يمكن أن تقوم الأنظمة بتسجيل المعاملات في بداية عملية التخزين، ثم تحديث المعلومات لاحقًا عندما تتوافر تفاصيل إضافية مثل الهامش أو المعلومات المرتبطة بالعقدة. بمجرد التحقق من المعاملة من قِبل العقد المشاركة، يتم تحديدها كنهائية داخل دفتر الأستاذ، مما يمنع أي تغييرات مستقبلية. تتمثل الميزة الكبرى لتقنيات التخزين المعتمدة على البلوكشين في قدرتها على توفير أمان أعلى وأداء أفضل، مما يجعلها خيارًا مثاليًا للمؤسسات التي تسعى لحماية بياناتها. ومع ازدياد القلق بشأن الأمن السيبراني، يُعتبر التخزين المعتمد على البلوكشين بديلاً جديرًا بالاهتمام للشركات التي تبحث عن حلول متطورة وموثوقة. بناءً على ذلك، يمكن القول إن استخدام تكنولوجيا البلوكشين في التخزين يمثل تطورًا كبيرًا في كيفية إدارتنا للبيانات. ومع الاستمرار في اعتماد الشركات على هذا النوع من التكنولوجيا، من المتوقع أن تتسارع وتيرة الابتكارات والتحسينات، مما يساعد على تحسين كفاءة وأمان تخزين البيانات بشكل لم يسبق له مثيل في التاريخ. في الختام، يعتبر التخزين المعتمد على البلوكشين نموذجًا حديثًا يتناسب مع المتطلبات المتزايدة للبيانات في عصرنا الحالي. من خلال خطواته الست المذكورة، يوفر نظامًا موثوقًا وفعالًا للحفاظ على معلومات الشركات وإبقائها آمنة، مما يعيد تعريف كيفية تعاملنا مع البيانات في المستقبل.。

الخطوة التالية