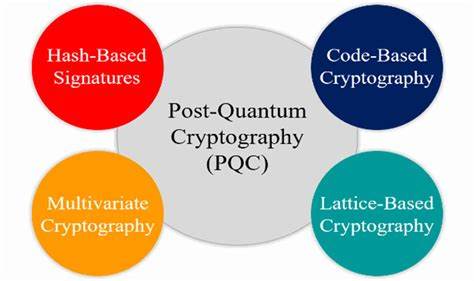

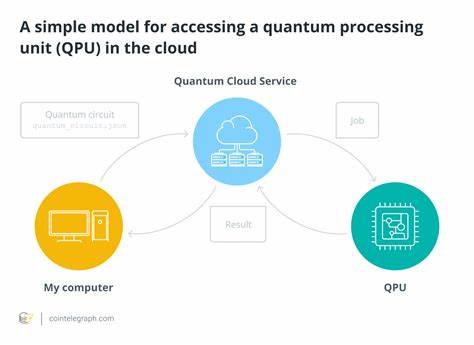

في ظل الثورة التكنولوجية التي نشهدها اليوم، أصبح الأمان السيبراني موضوعًا حيويًا يثير اهتمام الحكومات والشركات والأفراد على حد سواء. ومع التقدم المستمر في تقنيات الحوسبة، أصبحت هناك حاجة ملحة لفهم ودراسة ما يعرف بالتشفير بعد الكم. في هذا المقال، سوف نستعرض أهمية التشفير بعد الكم وكيف يجب أن يكون جزءًا أساسيًا من استراتيجيات الأمان السيبراني الحديثة. أولاً، دعونا نفهم ما هو التشفير بعد الكم. يعتبر هذا النوع من التشفير تطوراً طبيعياً في عالم الأمان السيبراني، حيث يستعد لمواجهة التهديدات التي قد تنتج عن الحوسبة الكمومية. الحوسبة الكمومية تمثل قفزة نوعية في قدرة المعالجة، مما يجعل الأنظمة التقليدية للتشفير في خطر حقيقي. تعمل أجهزة الحوسبة الكمومية باستخدام مبادئ فيزياء الكم، مما يمنحها القدرة على معالجة المعلومات بطرق غير ممكنة بواسطة الحواسيب التقليدية. هذا يعني أنه يمكن لهذه الأجهزة الخطيرة فك شفرات البيانات المحمية بشكل تقليدي. وفقًا لتوقعات خبراء الأمان، فإذا تمكنت الحوسبة الكمومية من تحقيق النضوج، فإن العديد من تقنيات التشفير التي نستخدمها اليوم، مثل RSA وECC، ستكون عرضة للاختراق. ولذلك، يجب على المؤسسات تبني حلول جديدة، مما يضمن أن بياناتهم ومحافظهم تبقى محمية حتى في عصر الحوسبة الكمومية. أحد الأسباب الرئيسية التي تجعل التشفير بعد الكم جزءًا مهمًا من استراتيجيات الأمان السيبراني هو تزايد الاعتماد على البيانات. في السنوات الأخيرة، أصبح جمع البيانات وتحليلها جزءًا أساسيًا من الكثير من الأعمال. لذا، فإن أي خرق للأمان يمكن أن يؤدي إلى عواقب كارثية، سواء على المستوى المالي أو على مستوى سمعة الشركة. في ظل هذه المخاطر، يصبح من الضروري الاعتماد على تقنيات تشفير تتسم بالقوة والمرونة لمواجهة التحديات المستقبلية. تعد "المعايير الجديدة للتشفير" التي وضعتها المعاهد الوطنية للمعايير والتكنولوجيا (NIST) خطوة حيوية نحو تطوير التشفير بعد الكم. فقد بدأت NIST عملية اختيار وتطوير خوارزميات تشفير جديدة تكون قادرة على مواجهة التهديدات المستقبلية. إن عملية اختيار هذه المعايير تعكس التوجهات الحالية والاحتياجات الملحة للأمان السيبراني، وهي تسعى لضمان أن الحلول المقترحة تتسم بالأمان والكفاءة والتوافق مع النظم الحالية. لكن بالطبع، هل يعني ذلك أن الشركات والمطورين يجب أن يتوقفوا عن استخدام خوارزميات التشفير التقليدية تمامًا؟ بالطبع لا. في الواقع، يمكن أن يكون هناك تعاون بين الأجيال التشفيرية الحالية وتلك الجديدة. يجب أن يبني العاملون في مجال الأمان استراتيجيات تجمع بين التكنولوجيا القديمة والجديدة، مما يضمن أن يتم تحصين البيانات بشكل فعال. من جهة أخرى، يجب أن تتضمن الاستراتيجيات تأهيلاً وتثقيفًا مستمرًا للموارد البشرية. يعتبر الجانب البشري أحد العناصر الأساسية في أي استراتيجية أمان، وأي تقنيات يتم تطويرها ستظل غير فعالة إذا لم يكن هناك وعي كافٍ بين الموظفين. بناء ثقافة أمان قوية داخل المؤسسات يتطلب استثمارًا في التدريب والتوعية، حيث يجب أن يتعلم الموظفون كيفية التعامل مع التهديدات التي قد تنشأ وكيفية استخدام أدوات التشفير بشكل صحيح. علاوة على ذلك، يجب على الشركات أن تأخذ في اعتبارها أن التحديثات والتكيف مع التقنيات الجديدة يعد جزءًا من التزاماتها تجاه الأمان السيبراني. التقنيات تتطور باستمرار، ومن المهم أن تظل الشركات على اطلاع بالتوجهات والتحديات الجديدة. من خلال تبني التعلم المستمر والتحسين، يمكن للشركات مواجهة التهديدات بفعالية أكبر. وبالنظر إلى الوضع الحالي، يبدو أن التشفير بعد الكم لن يكون خيارًا، بل ضرورة. المؤسسات التي تتجاهل هذا التطور قد تجد نفسها في وضع هش يمكن أن يستغلّه المهاجمون. لذا، يجب على جميع اللاعبين في مجال الأمان السيبراني التفكير في كيفية دمج التشفير بعد الكم في استراتيجياتهم. ختامًا، التشفير بعد الكم يمثل خطوة مهمة نحو مستقبل آمن للبيانات. في عالم يتسم بسرعة التغيير وتزايد التهديدات السيبرانية، يجب على الشركات والجهات الحكومية والأفراد أخذ هذه المسألة على محمل الجد. الاستثمار في التقنيات الحديثة والتوجه نحو الأمان الفعال، سيكون له تأثير كبير على كيفية تعاملنا مع البيانات وحمايتها في المستقبل. إن بناء استراتيجيات أمان تتضمن التشفير بعد الكم سيكون بمثابة استثمار في أمان الغد، مما يضمن أن تكون المؤسسات قادرة على مواجهة التحديات المستقبلية بثقة وكفاءة.。

الخطوة التالية