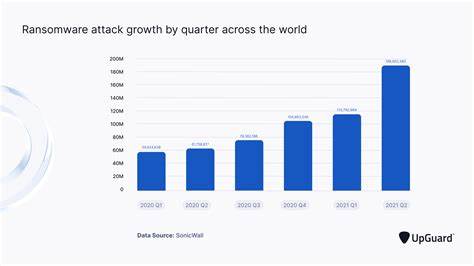

في عالم العملات الرقمية وتكنولوجيا البلوك تشين، أصبح فهم المعايير التي تحدد نجاح نظام البلوك تشين أمراً ضرورياً لكل من يطمح للاستثمار أو المساهمة في هذه التكنولوجيا. جين وود، أحد مؤسسي الإيثيريوم ومساهم رئيسي في تطوير البرمجيات، قد وضع خمسة معايير أساسية تعتبر بمثابة البوصلة لكل مشروع بلوك تشين. في هذا المقال، سنستعرض هذه المعايير وأهميتها في تحديد مصير أي مشروع في هذا المجال. المعيار الأول: الأمن الأمن هو أحد العوامل الرئيسية التي تحدد نجاح أي نظام بلوك تشين. يجب أن يكون النظام محصناً ضد الهجمات الإلكترونية والمخاطر المحتملة. يتطلب ذلك تقنيات تشفير متقدمة وآليات للتحقق من صحة المعاملات. إذا كان النظام عرضة للثغرات أو الهجمات، فلن يثق المستخدمون به، مما يؤدي إلى فشله. على سبيل المثال، تعرضت العديد من منصات العملات الرقمية للاختراق، مما أثر سلباً على سمعتها وثقة المستثمرين فيها. المعيار الثاني: اللامركزية تعتبر اللامركزية من المفاهيم الجوهرية في تكنولوجيا البلوك تشين. فهي تعني أن لا تتحكم جهة واحدة في النظام، مما يقلل من فرصة الفساد أو التعسف. في حالة وجود تحكم مركزي، يصبح النظام عرضة للاختراقات والتلاعب. لذا، يجب أن تكون اللامركزية متاحة بشكل كامل لضمان توزيع السلطة والثقة بين المستخدمين. على سبيل المثال، شبكات مثل البيتكوين تعمل بشكل فعال بفضل طبيعتها اللامركزية. المعيار الثالث: قابلية التوسع تتعلق قابلية التوسع بمدى قدرة نظام بلوك تشين على معالجة عدد كبير من المعاملات في وقت واحد. كلما زادت المعاملات، زادت الحاجة إلى سرعة وكفاءة النظام. إذا كان النظام غير قادر على التوسع بشكل مناسب، قد يؤدي ذلك إلى تأخير في معالجة المعاملات وزيادة رسوم الاستخدام. وبالتالي، يجب أن يكون النظام مصمماً بطريقة تسمح له بالتكيف مع النمو المتزايد لمستخدميه. المعيار الرابع: الاستدامة تعتبر الاستدامة من الجوانب الهامة لنجاح أي مشروع بلوك تشين. يتعلق الأمر بكيفية استخدام الطاقة والموارد في تشغيل الشبكة. مع تزايد القلق بشأن تأثيرات تغير المناخ، تزداد أهمية البحث عن حلول صديقة للبيئة. يجب أن يسعى مطورو البلوك تشين لاختيار البروتوكولات التي تكون فعالة من حيث الطاقة ولا تتسبب في استهلاك كبير للموارد. المعيار الخامس: سهولة الاستخدام لجذب المستخدمين إلى نظام بلوك تشين، يجب أن يكون الاستخدام سهلاً ومباشراً. يُعتبر التصميم الجيد والتجربة المستخدم الجيدة من العناصر الأساسية لتحقيق هذا الهدف. إذا كان النظام معقداً جداً، فقد يخيف المستخدمين الجدد ويمانعهم من استخدامه. لذا، ينبغي لمطوري البلوك تشين أن يركزوا على تقديم واجهة مستخدم بسيطة وسهلة الاستخدام. الخاتمة: تعتمد نجاحات مشاريع البلوك تشين على التزامها بهذه المعايير الخمسة التي وضعها جين وود. فالأمن، واللامركزية، والقابلية على التوسع، والاستدامة، وسهولة الاستخدام، جميعها تلعب دوراً مهماً في تشكيل مستقبل هذه التكنولوجيا. مع تطور الابتكارات في مجال البلوك تشين، من المهم دائماً تقييم المشاريع وفقاً لهذه المعايير لضمان نجاحها واستمراريتها في السوق. في النهاية، يجدر بالمهتمين في هذا المجال أن يتعمقوا أكثر في فهم هذه المعايير وكيفية تطبيقها لضمان نجاح مشاريع البلوك تشين الخاصة بهم.。

الخطوة التالية