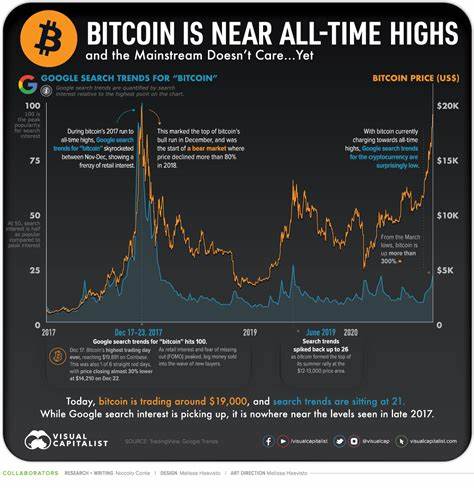

يتزايد الاهتمام بالبيتكوين كعملة رقمية ومنصة مالية ثورية، ولكن القليل من الناس يدركون عمق الأمان الذي يحمي هذا النظام من التهديدات والهجمات. في هذا المقال، سنقوم بالغوص العميق في نموذج أمان البيتكوين، ونوضح كيف تعمل هذه الإجراءات على حماية شبكته ومستخدميه. ### 1. ما هو البيتكوين؟ البيتكوين هو عملة رقمية غير مركزية تأسست في عام 2009 بواسطة شخص مجهول يُعرف باسم ساتوشي ناكاموتو. تستخدم البيتكوين تقنية البلوكشين، وهي سجلات رقمية عامة تسجل جميع المعاملات. واحدة من أهم ميزات البيتكوين هي أنه لا يتحكم فيه أي كيان مركزي، مما يجعله أكثر مقاومة للرقابة والمخاطر التقليدية. ### 2. نظام التشفير في البيتكوين يعتمد نموذج أمان البيتكوين بشكل كبير على تقنيات التشفير القوية. يستخدم البيتكوين خوارزمية التشفير SHA-256 التي تضمن سلامة وحماية البيانات. يقوم المستخدمون بتأمين محافظهم الرقمية باستخدام مفاتيح خاصة، وهو ما يجعل من الصعب للغاية على أي شخص آخر الوصول إلى ممتلكاتهم. ### 3. شبكة البلوكشين وآلية التحقق نظام البلوكشين هو العمود الفقري الذي يقوم بتأمين البيتكوين. يتم تجميع المعاملات في كتل، ومن ثم يتم ربطها في سلسلة. كل كتلة تحتوي على تجزئة للكتلة السابقة، مما يخلق سلسلة من الكتل المحمية. كما يعتمد النظام على آلية التحقق المتعلقة بتعدين البيتكوين، حيث يتعين على المعدنين حل معادلات رياضية معقدة لتأكيد المعاملات. هذه العملية تتطلب موارد حسابية هائلة، مما يجعلها باهظة الثمن وصعبة على الهجمات. ### 4. نظام إثبات العمل (PoW) يستخدم البيتكوين نظام إثبات العمل (Proof of Work) كآلية للأمان. يتطلب من المعدنين استخدام الحوسبة لحل الألغاز، وفقط عندما يتم حل اللغز، يمكن إضافة الكتلة الجديدة إلى السلسلة الحالية. هذه العملية تحمي الشبكة من الهجمات، مثل الهجمات الخاصة بـ "51%"، حيث يسيطر مهاجم على أكثر من نصف القدرة الحاسوبية للشبكة. من خلال قوة العمل المطلوبة، يصبح من المستحيل عملياً تنفيذ مثل هذه الهجمات بسبب التكاليف المرتفعة. ### 5. اللامركزية كأداة أمان أحد أكبر مزايا البيتكوين هو طبيعته اللامركزية. لا يتم التحكم في الشبكة بواسطة هيئة واحدة، مما يجعل من الصعب استهدافها. يتواجد العديد من المعدنين والمستخدمين في جميع أنحاء العالم، مما يعني أنه حتى في حالة حدوث هجوم على جزء من الشبكة، لا يمكن تدمير النظام ككل. هذه اللامركزية تمنح الشبكة مقاومة قوية ضد الهجمات. ### 6. أهمية تحديث الشبكة يتطلب نموذج الأمان القوي للبيتكوين تحديثات منتظمة للنظام. يقوم مجتمع البيتكوين بمراقبة الشبكة باستمرار للكشف عن أي نقاط ضعف أو تهديدات أمنية. عندما يتم رصد أي ثغرات، يتم تطوير تحديثات للتصحيح. هذا التعاون بين المطورين والمستخدمين يجعل من الصعب للغاية استغلال أي ثغرات. ### 7. أمثلة على الهجمات والتحديات على الرغم من أمان البيتكوين، إلا أن هناك بعض التحديات التي واجهت الشبكة. مثال على ذلك الهجوم الذي يُعرف بـ "خوارزمية الـ 51%"، حيث يحاول المهاجم السيطرة على أغلبية شبكة التعدين. وكذلك الهجمات السيبرانية الشهيرة على منصات تداول العملات، والتي أدت إلى فقدان الأموال. غالبًا ما تكون هذه الهجمات نتيجة لضعف أمان المنصات، وليس نتيجة لضعف البيتكوين نفسه. ### 8. الطرق الأخرى لتأمين البيتكوين هناك خطوات إضافية يمكن لمستخدمي البيتكوين اتخاذها لتعزيز أمان ممتلكاتهم. من المهم استخدام محافظ موثوقة وتفعيل المصادقة الثنائية. أيضًا، ينبغي على المستخدمين أن يكونوا حذرين من الروابط والمواقع المشبوهة، وأن يتجنبوا مشاركة معلوماتهم الشخصية. ### 9. المستقبل والتطورات مع تزايد استخدام البيتكوين وتطور تقنيات الأمن السيبراني، من المتوقع أن تظل البيتكوين في مقدمة العملات الرقمية. من المرجح أن تظل الأساليب المستخدمة في تأمين الشبكة تتطور لتلبية التحديات الجديدة وتنفيذ تحسينات على الأمان. ### 10. دروس قيمة من نموذج أمان البيتكوين تعلمت المجتمعات المالية والتقنية الكثير من نموذج أمان البيتكوين. يُظهر كيفية حماية الأصول الرقمية بشكل فعال وكيف يمكن للابتكارات الأساسية أن تحدث ثورة في النظام المالي. إن الأمان ليس مجرد ميزة، بل هو ضرورة في عالم العملات الرقمية. ### الخاتمة يعتبر نموذج أمان البيتكوين أحد أقوى النظامات في مجال العملات الرقمية. من خلال استخدام تقنيات تشفير متقدمة، ووجود شبكة لامركزية، وآلية إثبات العمل، وأهمية التحديث المستمر، يحقق البيتكوين حماية فعالة ضد التهديدات. مع استمرار تطور هذا المجال، فإنه من المرجح أن تستمر البيتكوين في التقدم كأمان مُحكم، مما يمكّنها من مواصلة دورها كمصدر موثوق للأصول الرقمية.。

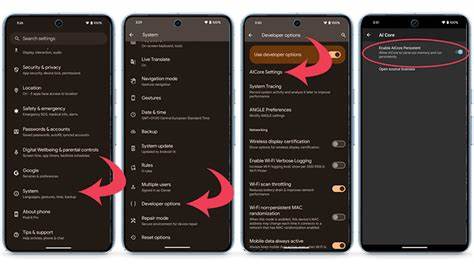

الخطوة التالية